前情提要

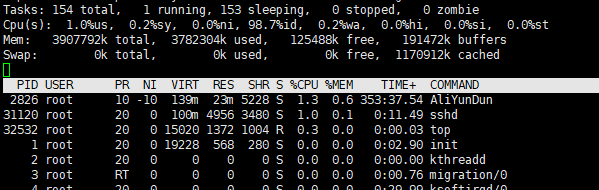

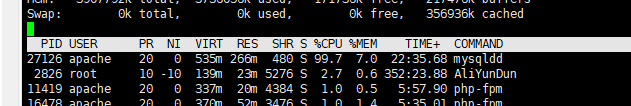

今天收到同事提醒,mysql占用了很高进程

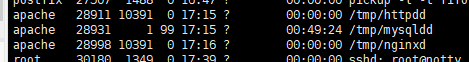

仔细一看这个进程与mysql十分高仿,于是粗略判断服务器可能中毒了

病毒发现

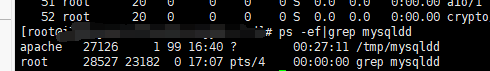

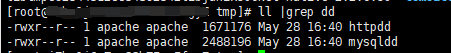

对进程进行搜索,发现进程是保存在tmp目录下,那么就需要进入那个目录看下

在目录下看到不仅有mysqldd还有httpdd,有更多的病毒

病毒处理

这边参考资料:记一次Linux挖矿病毒的清除与原因分析

进行处理及删除

chattr -i mysqldd httpdd nginxdd rm -rf mysqldd httpdd nginxdd

然而只要杀死进程它就会重新生成

发现他们的PPID都是10391还有一个是1

于是尝试使用ps来查看脚本

ps -ef | grep -v "\[*\]"

发现如下进程号的异常脚本及它对应的PPID号 于是一起kill掉并rm-rf删掉

kill -9 28998 28931 28911 10391 31569 rm -rf mysqldd httpdd nginxd ecsgo-helper hsperfdata_root

刚以为已经没有生成的时候,一闪而过的exe进程瞬间警觉

可能是通过mail进行通知

于是关闭了系统mail提示,清空了mail

echo "unset MAILCHECK">> /etc/profile source /etc/profile ls -lth /var/spool/mail/ cat /dev/null > /var/spool/mail/root

从top观察了几分钟 姑且算是恢复正常了 后续将持续观察后续状况及后续安全问题